RaspberryPi/証明書/概要 のバックアップ(No.4)

- バックアップ一覧

- 差分 を表示

- 現在との差分 を表示

- ソース を表示

- RaspberryPi/証明書/概要 へ行く。

- 1 (2018-11-26 (月) 20:40:53)

- 2 (2018-12-14 (金) 02:06:50)

- 3 (2018-12-31 (月) 22:58:07)

- 4 (2018-12-31 (月) 23:08:47)

- 5 (2019-01-01 (火) 05:22:04)

概要 †

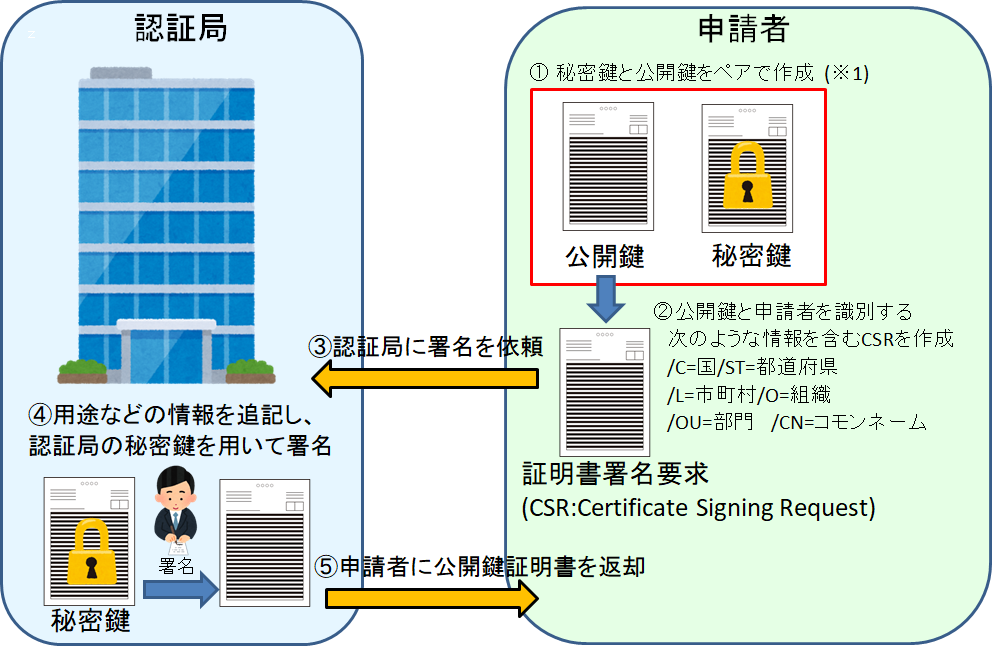

証明書(電子証明書)は、認証局により持ち主の情報が正しいことを証明するものです。 証明書は、次の手順で認証局に署名をしてもらうことで作成します。

- 申請者は、「秘密鍵」と「公開鍵」をペアで作成する。*1

- 申請者は、公開鍵と申請者を識別する次のような情報を含む CSR を作成する。

/C=国 /ST=都道府県 /L=市町村 /O=組織 /OU=部門 /CN=コモンネーム

- 申請者は、作成したCSRを認証局に送付し、署名をしてもらう。

- 認証局は、受け取ったCSRに次のような情報を追記し、認証局の秘密鍵を用いて署名する。

署名した認証局の情報 証明書の有効期限 証明書の用途 失効リストのURL OSCPサーバーの情報(URL)

- 認証局は、署名した公開鍵証明書を申請者に返却する。

サーバー証明書 †

サーバー証明書は、Webサーバーなどで利用される証明書で、 証明書の CN (コモンネーム) にサーバーのFQDNが入っています。

Webブラウザは、Webサーバーに接続する際、この CN と FQDN の一致を確認し、 さらに署名している認証局が信頼できる認証局か確認します。

Webブラウザには、いくつかのルート認証局の証明書がインストールされており、 署名している認証局がインストールされている認証局あるいは、 インストールされている認証局に署名されている認証局か否かを確認します。

ルート認証局 <----- Webブラウザに証明書がインストールされている

| ↓ 認証局であれば信頼できると判断

| ↓署名

+--中間認証局 <----- 認証局が信頼できるか確認

| ↓

| ↓署名

+--サーバー証明書 <----- FQDN と CN を照合